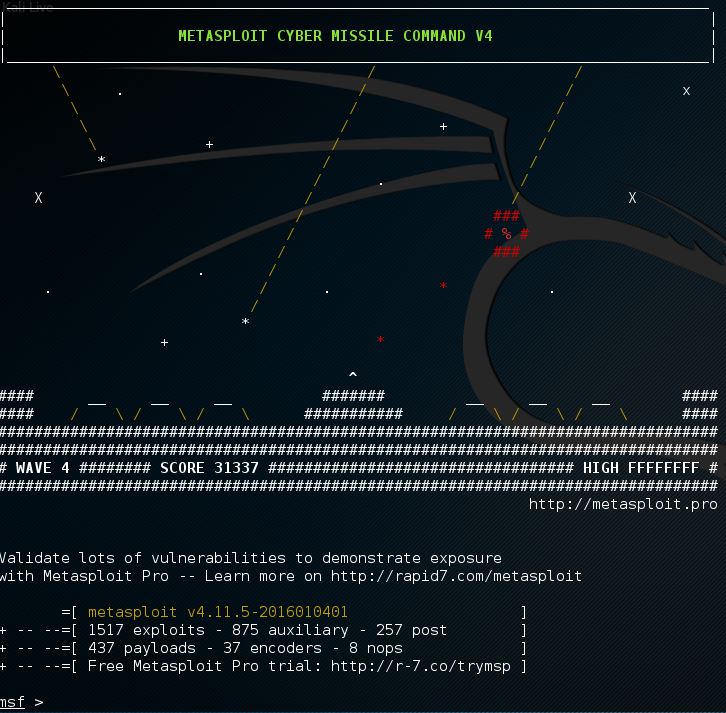

Tässä uudessa Metasploit opetusohjelmassa asennamme ja konfiguroimme Metasploitin Kali Linuxiin ja Metasploitable 2 virtuaalikoneen VMware Playeriin. Metasploit on yksi markkinoiden suosituimmista ja parhaiksi arvioiduista tunkeutumistestityökaluista, ja se on suunniteltu tunkeutumistesteihin, haavoittuvuusarviointeihin sekä exploit-koodin kehittämiseen ja suorittamiseen etäkohteita vastaan. Metasploit on avoimen lähdekoodin projekti, joka on saatavilla ilmaisena Metasploit Framework- ja yhteisöversiona, ja lisäksi on olemassa maksullinen pro-versio, joka sisältää vielä enemmän ominaisuuksia. Metasploitissa on useita käyttöliittymiä, sekä komentorivi- että graafisia käyttöliittymiä. Armitage on graafinen hyökkäysten hallintatyökalu, joka visualisoi kohteet ja suosittelee hyväksikäyttökohteita tunnetuille haavoittuvuuksille. Tässä ja seuraavissa opetusohjelmissa käytämme ilmaista Metasploit framework -versiota, joka on oletusarvoisesti asennettu Kali Linuxin uusimpaan versioon. Jos sinulla ei ole kokemusta komentorivistä ja Metasploitista tai sinulla on vain vähän kokemusta, suosittelemme lukemaan myös Metasploit-komentojen tutoriaaleja.

Kun haluat oppia uimaan, tarvitset uima-altaan ja kun haluat oppia hakkeroimaan, tarvitset haavoittuvia koneita, joilla harjoitella. Metasploitable 2 on tuo uima-allas, jota eettiset hakkerit voivat käyttää oppiakseen eettistä hakkerointia rikkomatta lakeja ja määräyksiä tai tarvetta käyttää tuotantoverkkoja laboratoriona. Metasploitable 2 on tarkoituksellisesti haavoittuva Linux-kone, joka voidaan ladata ja asentaa virtuaalikoneeksi mihin tahansa hypervisoriin, kuten VMware Playeriin ja Virtual boxiin. Metasploitable 2 -oppaassa asetamme haavoittuvan Linux-koneen VMware Playeriin. Tulevissa opetusohjelmissa käytämme Metasploitable 2 -vm:ää harjoitteluun ja opastamme sinut sen hakkerointiin Metasploitin avulla Kali Linuxissa.

Haluatko harjoitella myös Windows-koneilla? Tutustu Metasploitable 3:n asennusoppaaseemme ja opi asentamaan se Windows 10:een ja Virtual Boxiin!

Metasploitin asentaminen Kali Linux 2016 Rolling -käyttöjärjestelmään

Kun käytät Kali Linuxin uusinta versiota, joka on tällä hetkellä 2016 Rolling Edition, sinun tarvitsee vain napsauttaa Metasploit-kuvaketta telakalla. Tämä käynnistää PostrgreSQL-palvelun, Metasploit-palvelun ja msfconsolen automaattisesti. Kun käynnistät Metasploitin ensimmäistä kertaa, se asettaa ja konfiguroi Metasploit-tietokannan.

Metasploitin asettaminen Kali Linuxissa ennen 2016 Rolling editionia

Voidaksesi käyttää Metasploitia missä tahansa Kali Linuxin versiossa ennen 2016.01 Rolling editionia sinun täytyy tehdä 3 asiaa:

- Kali PostgreSQL-palvelun käynnistäminen.

- Kali Metasploit-palvelun käynnistäminen.

- Msfconsolen käynnistäminen.

Käynnistääksemme PostgreSQL-palvelun meidän täytyy antaa terminaalissa seuraava komento:

service postgresql start

Käynnistääksemme sitten Metasploit-palvelun seuraavalla komennolla:

service metasploit start

Ja käynnistäksemme msfconsole seuraavan komennon avulla:

msfconsole

Käyttäkää nyt seuraavaa komentoa tarkistaaksenne, että tietokantayhteys on olemassa:

msf > db_status

Jos haluatte käynnistää PostgreSQL- ja Metasploit-palvelun käynnistyksen yhteydessä, muokatkaa päivitysrc.d:tä seuraavilla komennoilla:

update-rc.d postgresql enable

update-rc.d metasploit enable

Metasploitable 2:n asennus ja konfigurointi

Ensin on ladattava Metasploitable 2 -virtuaalikone, joka sisältää haavoittuvan isäntäkoneen, jolla tulemme harjoittelemaan tulevissa opetusohjelmissa. Varmista, että isäntäjärjestelmälläsi on riittävästi resursseja virtuaalikoneen asentamiseen ja käyttämiseen. Sinulla on oltava vähintään 10 gigatavua tallennustilaa ja riittävästi RAM-muistia isäntäjärjestelmääsi, Metasploitable-isäntäkoneeseen ja Kali linuxiin, jos käytät Kalia VM:ssä samalla isäntäkoneella. Metasploitable 2:n lataus on saatavilla Sourceforgesta seuraavan linkin kautta:

https://sourceforge.net/projects/metasploitable/files/Metasploitable2/

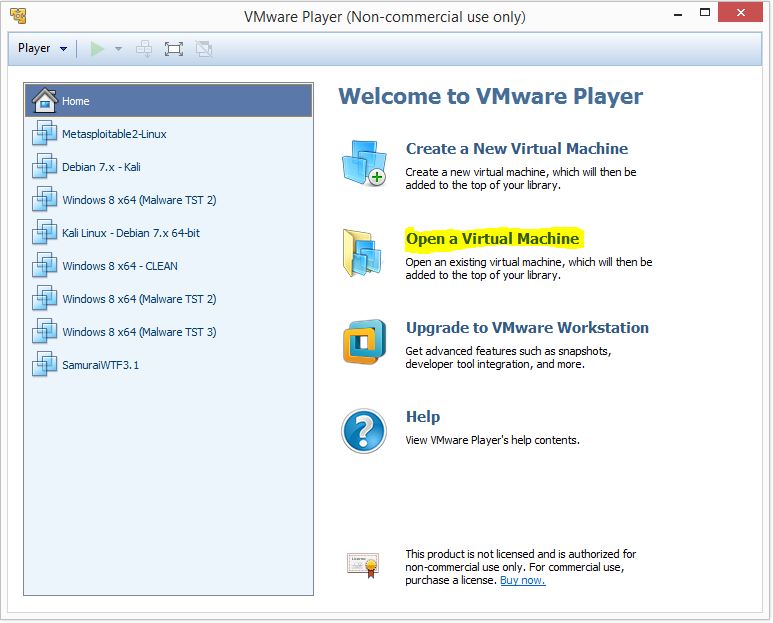

Lataamasi ZIP-tiedoston purkamisen jälkeen sinun täytyy avata virtuaalikone VMWare Playerista:

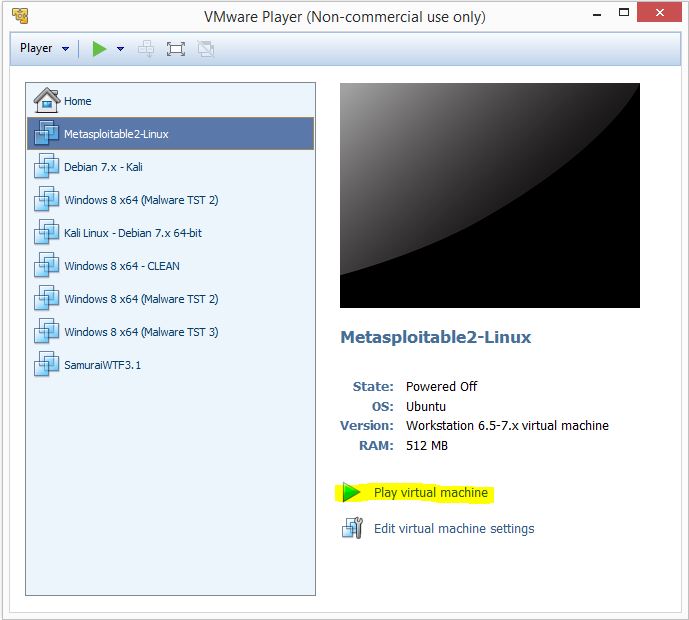

Selaa kansiota, johon olet purkanut Metasploitable 2:n kuvan, ja lisää se VM-luetteloon valitsemalla .vmx-tiedoston. Uusi VM ilmestyy ikkunan vasemmassa reunassa olevaan luetteloon ja sen nimi on Metasploitable2-Linux. Meidän ei tarvitse muuttaa virtuaalikoneen asetuksia, joten voimme käynnistää VM:n heti valitsemalla uuden VM:n ja napsauttamalla ”Toista virtuaalikone”:

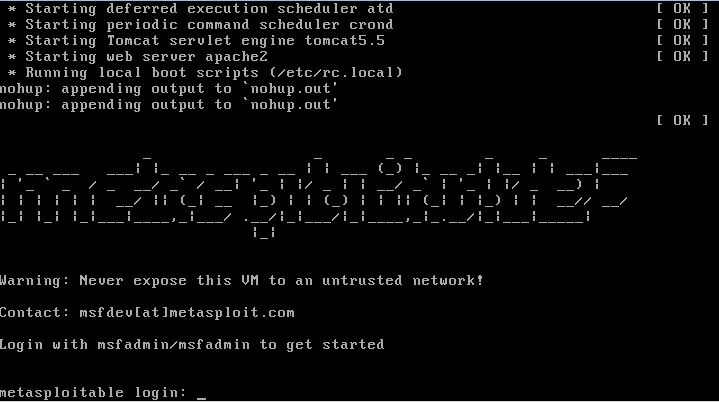

VMWare-peli saattaa kysyä, oletko kopioinut tai siirtänyt virtuaalikoneen, jatka napsauttamalla kopioitu-painiketta. Metasploitable 2 konfiguroi itsensä ja esittää sinulle kirjautumisnäytön seuraavasti:

Kirjaudu sisään virtuaalikoneeseen seuraavilla tunnuksilla:

Käyttäjätunnus: msfadmin

Salasana: msfadmin

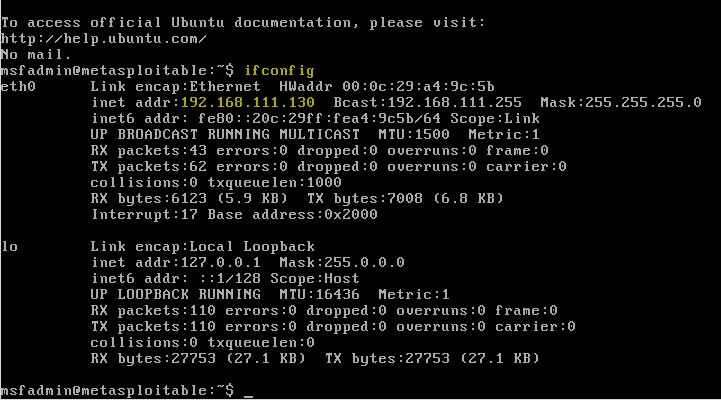

Nyt haavoittuva Linux-koneemme on käynnissä ja voimme kirjoittaa ifconfig-komennon saadaksemme Metasploitable 2 -virtuaalikoneen IP-osoitteen:

msfadmin@metasploitable:~$ ifconfig

IP-osoite näkyy eth0-verkkosovittimessa seuraavasti:

Niin pitkälle olemme valmiita haavoittuvaisen virtuaalikoneen konfiguroinnissa, ja voimme siirtyä takaisin Kali Linux -käyttöjärjestelmään suorittaaksemme haavoittuvassa isäntäasemassamme joitain tarkistuksia avoimien porttien ja käynnissä olevien palvelujen määrittämiseksi.

Jos Metasploitin komentorivikäyttöliittymä ja MSFConsole eivät ole sinulle tuttuja tässä vaiheessa opetusta, suosittelen lukemaan Metasploitin peruskomentojen opetusohjelman ensin ennen kuin jatkat.

Oletko valmis hyödyntämään erilaisia haavoittuvuuksia ja juurruttamaan Metasploitable 2:n? Seuraa mitä tahansa näistä tutoriaaleista:

Hacking Unreal IRCd 3.2.8.1 on Metasploitable 2

Exploiting VSFTPD v2.3.4 on Metasploitable 2